Detección de Spiders

Los spiders informáticos son bots especiales diseñados para enviar spam a tu dirección de correo electrónico o página web. Para prevenir ataques en tus sitios, ...

Aprende qué son los virus informáticos spider, cómo se propagan por las redes y descubre estrategias de protección efectivas. Guía completa para entender amenazas de malware autorreplicante en 2025.

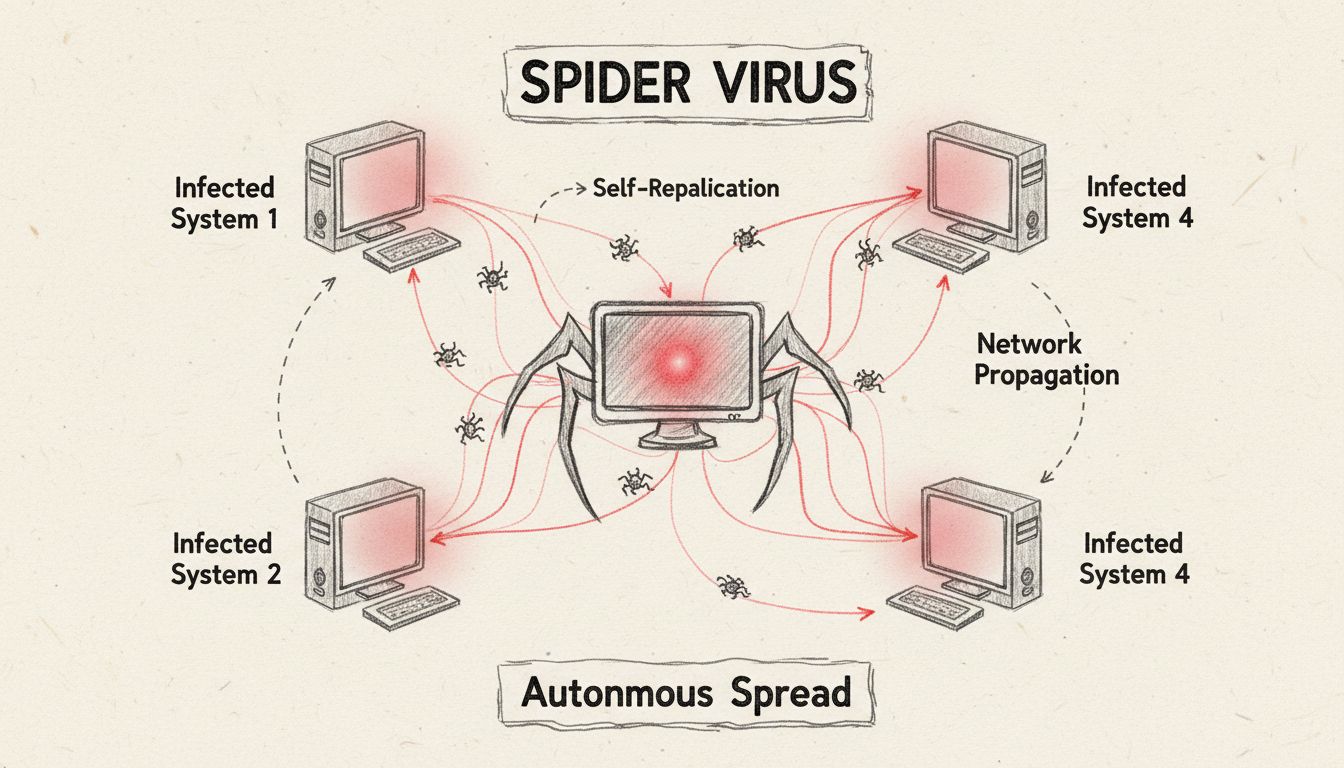

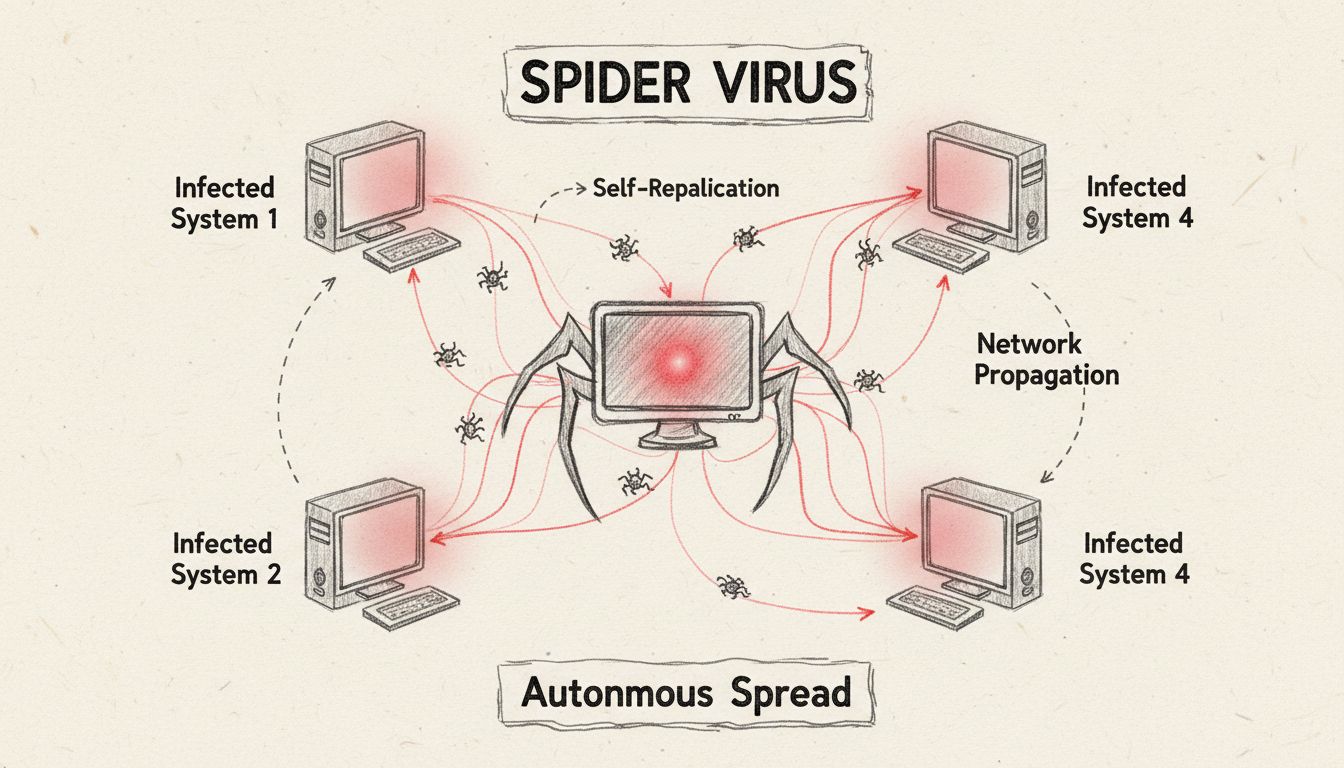

Un virus informático spider es un malware autorreplicante diseñado para propagarse infectando otras computadoras a través de redes. A diferencia de los virus tradicionales, los virus spider operan de forma autónoma, propagándose mediante conexiones de red sin requerir intervención del usuario, lo que los hace especialmente peligrosos para las organizaciones.

Un virus informático spider representa una categoría sofisticada de malware autorreplicante que opera con notable autonomía a través de redes informáticas interconectadas. El término “spider” describe metafóricamente cómo estos virus propagan su infección como una araña tejiendo su red a través de múltiples sistemas, creando una red en expansión de dispositivos comprometidos. A diferencia de los virus informáticos tradicionales que requieren acción del usuario para propagarse, los virus spider explotan vulnerabilidades de red para replicarse y expandirse de manera independiente, haciéndolos exponencialmente más peligrosos en entornos empresariales. La característica fundamental que distingue a los virus spider del malware convencional es su capacidad para funcionar como programas independientes que pueden identificar, infiltrar y comprometer otros sistemas sin intervención humana ni activación de archivos huésped.

La distinción entre los virus spider y los virus informáticos tradicionales es crucial para comprender las amenazas modernas de ciberseguridad. Los virus tradicionales requieren un archivo huésped al que adherirse y sólo se activan cuando un usuario ejecuta ese archivo o programa infectado. En cambio, los virus spider operan como entidades independientes que pueden replicarse y propagarse por redes inmediatamente tras infiltrarse en un sistema. Esta diferencia fundamental significa que los virus spider pueden comprometer toda una infraestructura de red en cuestión de horas, mientras que los virus tradicionales suelen afectar computadoras individuales o requieren interacción del usuario para propagarse. El mecanismo de propagación de los virus spider aprovecha conexiones de red, sistemas de correo electrónico, protocolos de intercambio de archivos y vulnerabilidades del sistema para generar un crecimiento exponencial de infecciones en los dispositivos conectados.

| Característica | Virus Spider | Virus Tradicional |

|---|---|---|

| Requisito de huésped | Opera de forma independiente | Requiere archivo huésped |

| Método de activación | Automático al ingresar | Requiere acción del usuario |

| Mecanismo de propagación | Replicación autónoma basada en red | Transferencia manual basada en archivos |

| Velocidad de propagación | Exponencial (horas a días) | Lineal (días a semanas) |

| Intervención del usuario necesaria | No | Sí |

| Impacto en la red | Riesgo para toda la infraestructura | Principalmente sistemas individuales |

| Dificultad de detección | Alta (opera en segundo plano) | Moderada (cambios visibles en archivos) |

Los virus spider emplean técnicas sofisticadas de propagación que explotan múltiples vectores simultáneamente para maximizar las tasas de infección en las redes. Una vez que un virus spider accede a un sistema, comienza a escanear la red en busca de objetivos vulnerables, identificando computadoras con software desactualizado, vulnerabilidades de seguridad sin parchear o mecanismos de autenticación débiles. El virus luego se replica y transmite copias a estos sistemas vulnerables a través de varios canales, incluidos protocolos de correo electrónico, servicios de intercambio de archivos en red, plataformas de mensajería instantánea y conexiones directas de red. Este proceso de replicación autónoma crea un efecto en cascada donde cada computadora recién infectada se convierte en un punto de distribución para nuevas infecciones, incrementando exponencialmente el número de sistemas comprometidos dentro de la infraestructura de red.

El vector de infección inicial para los virus spider suele implicar correos electrónicos de phishing con archivos adjuntos maliciosos, sitios web comprometidos que alojan descargas de malware o la explotación de vulnerabilidades conocidas en sistemas sin parchear. Una vez ejecutado en un sistema objetivo, el virus spider establece mecanismos de persistencia que le permiten sobrevivir a reinicios del sistema y evadir la detección de antivirus. Muchos virus spider modernos transportan cargas adicionales como ransomware, spyware o troyanos de acceso remoto que permiten a los atacantes mantener acceso prolongado a sistemas comprometidos. El virus también puede instalarse en el sector de arranque del sistema o crear procesos ocultos que consumen recursos mientras permanecen invisibles para las herramientas estándar de monitoreo de seguridad.

Varias familias de malware notorias demuestran características de virus spider a través de sus capacidades de propagación autónoma. El Gusano Morris, lanzado en 1988, se convirtió en uno de los primeros ejemplos documentados de un gusano de red autorreplicante que se propagó por miles de computadoras, causando daños estimados entre 10 y 100 millones de dólares. El Storm Worm de 2007 infectó más de 1.200 millones de sistemas de correo electrónico y creó una botnet de aproximadamente un millón de computadoras comprometidas que permanecieron activas durante más de una década. El gusano SQL Slammer generaba direcciones IP aleatorias e intentaba infectarlas indiscriminadamente, resultando en más de 75.000 computadoras infectadas que participaron en ataques DDoS coordinados en cuestión de horas tras su lanzamiento. Más recientemente, el ransomware WannaCry incorporó mecanismos de propagación tipo gusano que le permitieron expandirse por redes explotando la vulnerabilidad EternalBlue, afectando a cientos de miles de sistemas globalmente en pocos días.

El ransomware File Spider representa un ejemplo contemporáneo de malware tipo spider que combina propagación autónoma con capacidades de cifrado. Este ransomware se propaga mediante archivos adjuntos maliciosos en correos electrónicos que contienen documentos MS Office con macros que descargan y ejecutan la carga de malware. Una vez infiltrado, File Spider cifra los archivos con cifrado AES-128 y añade la extensión “.spider” a los archivos cifrados, volviéndolos inaccesibles. El malware emplea cifrado RSA para la gestión de claves, almacenando las claves de descifrado en servidores remotos controlados por ciberdelincuentes. Estos ejemplos ilustran cómo los virus spider han evolucionado de simples programas autorreplicantes a sofisticados ataques multinivel que combinan propagación autónoma con cargas destructivas diseñadas para maximizar daño y beneficio económico.

Detectar infecciones de virus spider requiere vigilancia y comprensión de los indicadores comunes que sugieren compromiso de la red. Las organizaciones deben monitorear patrones inusuales de tráfico de red, especialmente conexiones salientes inesperadas a direcciones IP o dominios desconocidos que puedan indicar comunicaciones de comando y control. La degradación del rendimiento del sistema, incluidos picos inexplicados en el uso de CPU, operaciones excesivas de E/S de disco y consumo de ancho de banda de red, suele señalar una propagación activa de malware. Los sistemas de correo electrónico pueden mostrar actividad sospechosa como el envío masivo de correos desde cuentas de usuario sin autorización o la creación automática de reglas de reenvío inusuales. Los registros de eventos de seguridad frecuentemente muestran intentos fallidos de inicio de sesión, actividades de escalamiento de privilegios o creación de nuevas cuentas de usuario que los atacantes utilizan para mantener acceso persistente a sistemas comprometidos.

Otros indicadores incluyen bloqueos inesperados del sistema, errores de pantalla azul o reinicios espontáneos que pueden ocurrir mientras el virus intenta explotar vulnerabilidades o evadir mecanismos de detección. Los usuarios pueden notar programas desconocidos ejecutándose al inicio, iconos extraños en el escritorio o cambios en la configuración del navegador sin autorización. Anomalías en el sistema de archivos como modificaciones inesperadas, creación de directorios ocultos o cambios en archivos del sistema pueden indicar presencia activa de malware. Los administradores de red deben implementar monitoreo continuo de patrones de tráfico de red, sistemas de monitoreo de integridad de archivos y herramientas de análisis de comportamiento que puedan detectar actividades anómalas características de la propagación de virus spider antes de que ocurra un compromiso generalizado de la red.

La protección integral contra virus spider requiere un enfoque de seguridad multinivel que aborde múltiples vectores de ataque simultáneamente. Las organizaciones deben mantener actualizados los parches de seguridad de todos los sistemas operativos y aplicaciones, ya que los virus spider suelen explotar vulnerabilidades conocidas con parches disponibles. Implementar soluciones sólidas de firewall con capacidades de detección y prevención de intrusiones puede bloquear conexiones no autorizadas y detectar patrones de tráfico sospechosos indicativos de propagación de malware. Soluciones avanzadas de protección de endpoints que utilicen análisis de comportamiento, algoritmos de aprendizaje automático y tecnologías de sandboxing pueden detectar y aislar virus spider antes de que establezcan persistencia en los sistemas.

La segmentación de red representa una estrategia defensiva crítica que limita el movimiento lateral de los virus spider a través de la infraestructura, aislando sistemas críticos y datos sensibles de las redes de propósito general. Las organizaciones deben implementar controles de acceso estrictos, aplicar mecanismos de autenticación robustos incluyendo autenticación multifactor y mantener registros detallados de todas las acciones y modificaciones del sistema. La capacitación regular en concientización sobre seguridad para empleados reduce la probabilidad de ataques de phishing exitosos, que suelen ser vectores iniciales de infección de virus spider. Mantener copias de seguridad offline de los datos críticos asegura que las organizaciones puedan recuperarse de ataques de ransomware sin pagar demandas de extorsión a ciberdelincuentes. Implementar soluciones de seguridad de correo electrónico que analicen archivos adjuntos, bloqueen enlaces sospechosos y autentiquen identidades de remitentes puede evitar que correos maliciosos lleguen a los usuarios finales. PostAffiliatePro proporciona funciones de seguridad integradas en su plataforma de marketing de afiliados para proteger las redes de socios frente a amenazas de malware y garantizar el procesamiento seguro de transacciones en todos los sistemas conectados.

Responder eficazmente a infecciones de virus spider requiere acción inmediata para contener la amenaza y minimizar el daño a los sistemas y datos de la organización. Al detectar una infección, las organizaciones deben aislar inmediatamente los sistemas afectados de la red para evitar la propagación a computadoras no comprometidas. Desconectar los sistemas infectados de las conexiones de red, tanto cableadas como inalámbricas, detiene la expansión del virus a otros dispositivos y permite al equipo de seguridad analizar y remediar la infección. Los dispositivos de almacenamiento externo deben desconectarse de los sistemas infectados para evitar la propagación del virus a sistemas de respaldo o medios portátiles que puedan reinfectar la red posteriormente.

Los equipos profesionales de respuesta a incidentes deben realizar análisis forenses exhaustivos en los sistemas infectados para identificar el vector de infección, determinar el alcance del compromiso y recuperar evidencia para una posible intervención legal. Las herramientas antivirus y antimalware deben desplegarse para escanear los sistemas en modo seguro con la red deshabilitada, lo que minimiza la cantidad de procesos activos y proporciona un entorno más limpio para la detección y eliminación de malware. La restauración del sistema desde copias de seguridad limpias creadas antes de la infección representa el método de recuperación más confiable, ya que garantiza la eliminación completa de todos los componentes de malware y la restauración de la integridad del sistema. Las organizaciones deben implementar monitoreo y detección mejorados tras la recuperación para identificar cualquier malware o puerta trasera remanente que los atacantes puedan haber instalado para acceso persistente. Las evaluaciones periódicas de seguridad y pruebas de penetración ayudan a identificar vulnerabilidades que los virus spider podrían explotar, permitiendo fortalecer las defensas antes de que ocurran ataques.

PostAffiliatePro proporciona funciones de seguridad integrales para proteger tu plataforma de marketing de afiliados frente a infecciones de malware y amenazas cibernéticas. Asegura tu infraestructura de red y garantiza transacciones seguras para todos los socios.

Los spiders informáticos son bots especiales diseñados para enviar spam a tu dirección de correo electrónico o página web. Para prevenir ataques en tus sitios, ...

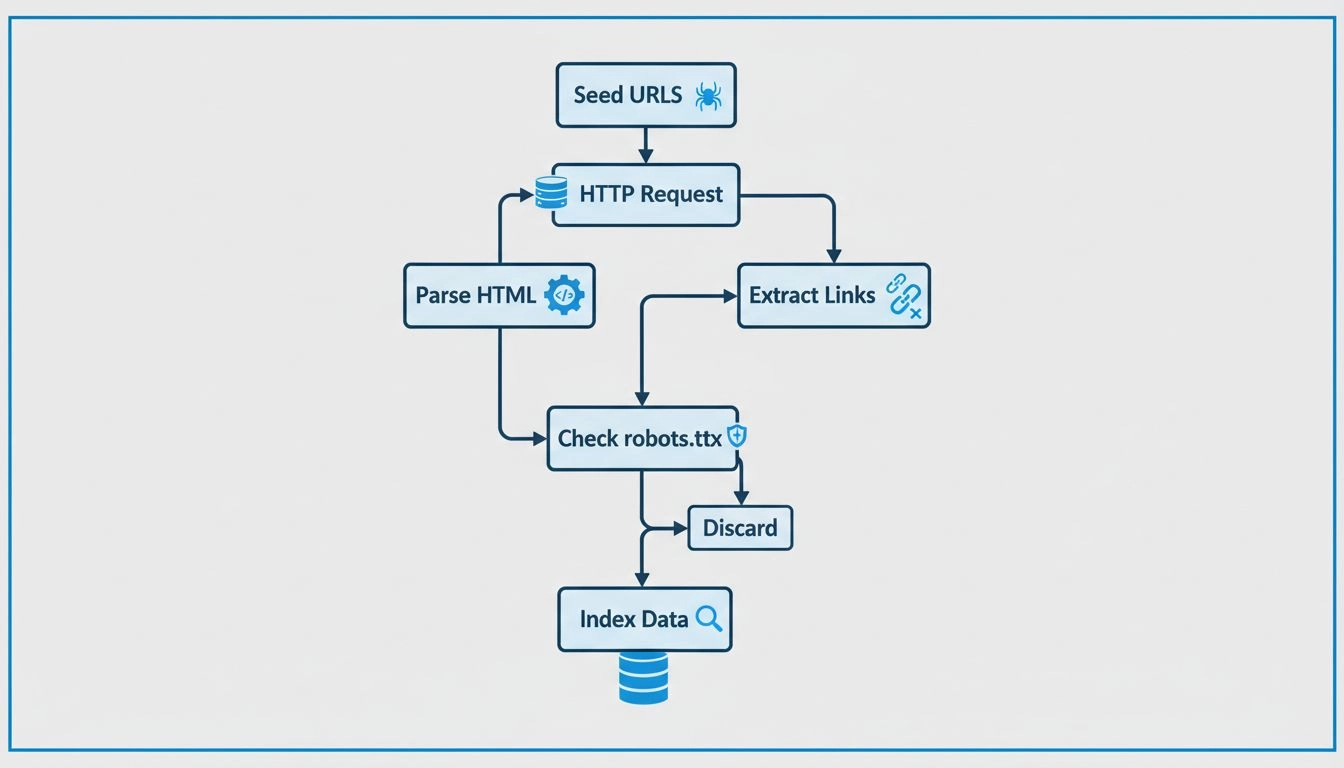

Aprende cómo funcionan los rastreadores web, desde las URLs semilla hasta la indexación. Comprende el proceso técnico, los tipos de rastreadores, las reglas de ...

Las arañas son bots creados para el spam, que pueden causar muchos problemas a tu negocio. Aprende más sobre ellas en el artículo.