¿Qué es un virus informático Spider? Definición, amenazas y guía de protección

Aprende qué son los virus informáticos spider, cómo se propagan por las redes y descubre estrategias de protección efectivas. Guía completa para entender amenaz...

Descubra por qué los rootkits, bootkits y el malware sin archivos son los virus más difíciles de eliminar. Aprenda métodos de detección, estrategias de eliminación y técnicas de prevención con los conocimientos de PostAffiliatePro.

Los virus informáticos más difíciles de eliminar son los rootkits, bootkits y el malware sin archivos. Estas amenazas operan a nivel de kernel o en la memoria del sistema, ocultándose del software antivirus tradicional y requiriendo herramientas de detección especializadas o la reinstalación completa del sistema para su eliminación.

La dificultad para eliminar un virus informático depende significativamente de su diseño, método de funcionamiento y el nivel de acceso al sistema que haya conseguido. Si bien muchos virus pueden eliminarse con software antivirus estándar, ciertos tipos de malware están específicamente diseñados para evadir la detección y resistir los intentos de eliminación. Los virus más desafiantes de eliminar son aquellos que operan en los niveles más bajos de un sistema informático, donde las herramientas de seguridad tradicionales tienen visibilidad y control limitados. Comprender estas amenazas es esencial para cualquier persona responsable de la seguridad del sistema, ya sea gestionando dispositivos personales o redes empresariales.

Los rootkits representan uno de los mayores desafíos en ciberseguridad debido a su capacidad para operar a nivel de kernel del sistema operativo. Un rootkit es un sofisticado tipo de malware diseñado para otorgar a los atacantes acceso a nivel administrativo a una computadora mientras permanece completamente oculto ante los sistemas de detección. El término “rootkit” combina “root” (el nivel de privilegio más alto en sistemas Unix y Linux) y “kit” (un conjunto de herramientas), reflejando su naturaleza integral y profunda integración en el sistema.

Los rootkits operan incrustándose en el núcleo del sistema operativo, lo que les permite interceptar y manipular llamadas del sistema antes de que lleguen al software de seguridad. Esta operación a nivel de kernel significa que los rootkits pueden ocultar archivos, procesos y cambios en el sistema de las consultas estándar del sistema operativo y de los administradores de archivos. Cuando un usuario abre su explorador de archivos o el administrador de tareas, el rootkit intercepta estas solicitudes y proporciona información falsa, haciendo parecer que los archivos y procesos maliciosos no existen. Esta capacidad de sigilo hace que los rootkits sean excepcionalmente difíciles de detectar usando soluciones antivirus convencionales que se basan en métodos de detección por firmas.

La eliminación de rootkits es particularmente difícil porque pueden infectar múltiples capas de un sistema. Algunos rootkits avanzados, conocidos como rootkits de firmware, pueden incluso comprometer el UEFI (Interfaz de Firmware Extensible Unificada) o la BIOS de una computadora. Cuando un rootkit infecta el firmware, simplemente reinstalar el sistema operativo no lo eliminará, ya que el malware persiste en el firmware del hardware. En tales casos, la única solución confiable puede implicar el uso de herramientas especializadas de recuperación de firmware o, en casos extremos, el reemplazo completo de los componentes de hardware afectados.

| Tipo de Rootkit | Nivel de operación | Dificultad de detección | Complejidad de eliminación |

|---|---|---|---|

| Rootkits de nivel Kernel | Núcleo del SO | Muy alta | Requiere herramientas especializadas |

| Rootkits de nivel Usuario | Capa de Aplicación | Alta | Posible con escáneres avanzados |

| Rootkits de Firmware | UEFI/BIOS | Extremadamente alta | Puede requerir reemplazo de hardware |

| Rootkits de Hardware | Componentes físicos | Crítica | A menudo imposible sin reemplazo |

| Rootkits de Bootloader | Proceso de arranque | Muy alta | Requiere medios de recuperación arrancables |

Los bootkits son una categoría especializada de rootkits que apuntan específicamente al proceso de arranque de una computadora, lo que los hace excepcionalmente difíciles de detectar y eliminar. Un bootkit infecta el Master Boot Record (MBR) o el firmware UEFI que se carga antes incluso de que se inicie el sistema operativo. Esta infección en una etapa tan temprana es lo que hace que los bootkits sean tan peligrosos y difíciles de eliminar. Debido a que el bootkit se carga antes de que cualquier software de seguridad o protección del sistema operativo pueda activarse, obtiene control total sobre el sistema desde el momento en que la computadora se enciende.

El desafío fundamental con los bootkits es que operan en un entorno donde el software antivirus tradicional no puede funcionar eficazmente. Los programas antivirus estándar solo comienzan a analizar después de que el sistema operativo se ha cargado completamente, lo que significa que el bootkit ya ha establecido su presencia y puede impedir que el antivirus lo detecte o lo elimine. El bootkit puede desactivar funciones de seguridad, modificar archivos de sistema e instalar malware adicional sin resistencia por parte de las herramientas de seguridad convencionales. Algunos bootkits incluso pueden modificar la secuencia de arranque para ocultar su presencia, haciéndolos prácticamente invisibles tanto para los usuarios como para el software de seguridad.

Eliminar un bootkit normalmente requiere el uso de un disco de rescate antivirus o un entorno de recuperación que opere fuera del sistema operativo infectado. Herramientas como Windows Recovery Environment o distribuciones especializadas de Linux con capacidades antivirus pueden analizar y eliminar bootkits antes de que se cargue el sistema operativo comprometido. Sin embargo, incluso estos métodos pueden no ser completamente efectivos contra bootkits avanzados que se han integrado profundamente en el firmware. En muchos casos, la solución más confiable es formatear completamente el disco duro y reinstalar el sistema operativo desde medios de instalación confiables, asegurándose de que no queden rastros del bootkit.

El malware sin archivos representa un cambio de paradigma en el funcionamiento de los virus, ya que no deja archivos tradicionales en el disco duro, lo que hace que sea casi imposible de detectar usando software antivirus convencional basado en análisis de archivos. A diferencia de los virus tradicionales que crean archivos ejecutables que pueden ser analizados e identificados, el malware sin archivos opera enteramente en la RAM (memoria de acceso aleatorio) de una computadora y utiliza herramientas y procesos legítimos del sistema para ejecutar su código malicioso. Este enfoque permite que el malware sin archivos evada los métodos de detección basados en firmas que se basan en identificar archivos maliciosos conocidos.

El malware sin archivos suele aprovechar herramientas integradas de Windows como PowerShell, Windows Management Instrumentation (WMI), o el Registro de Windows para llevar a cabo sus operaciones. Al utilizar estos componentes legítimos del sistema, el malware se integra perfectamente en la actividad normal del sistema, dificultando enormemente que el software de seguridad distinga entre operaciones legítimas y actividad maliciosa. El malware puede inyectar código directamente en procesos en ejecución, manipular la memoria del sistema y ejecutar comandos sin escribir nada en el disco. Esta operación en memoria implica que, incluso si un usuario realiza un análisis completo del disco con software antivirus, es posible que el malware no sea detectado porque solo existe en la memoria volátil.

La eliminación del malware sin archivos es especialmente complicada porque deja muy poca evidencia forense y puede eliminarse completamente simplemente reiniciando la computadora, ya que la RAM se borra al apagar el sistema. Sin embargo, si el malware ha establecido mecanismos de persistencia —como tareas programadas, modificaciones en el registro o scripts de inicio—, se recargará después del reinicio. Detectar y eliminar malware sin archivos requiere herramientas avanzadas de detección y respuesta en el endpoint (EDR) que puedan monitorear el comportamiento del sistema en tiempo real, identificar patrones sospechosos de ejecución y analizar el contenido de la memoria. Las organizaciones que enfrentan infecciones de malware sin archivos a menudo deben recurrir a profesionales de ciberseguridad especializados para realizar un análisis forense exhaustivo y garantizar su completa eliminación.

La razón principal por la que estos virus son tan difíciles de eliminar es su diseño sofisticado, específicamente creado para evadir la detección y resistir los intentos de eliminación. Los rootkits, bootkits y el malware sin archivos comparten características que los hacen excepcionalmente difíciles de combatir. Primero, operan en niveles de privilegio donde el software antivirus tradicional no puede acceder o monitorear fácilmente sus actividades. Segundo, emplean técnicas avanzadas de sigilo como la ofuscación de código, el cifrado y el ocultamiento de procesos para esconder su presencia de las herramientas de seguridad. Tercero, a menudo establecen múltiples mecanismos de persistencia, asegurando que puedan recargarse incluso después de intentos de eliminación.

El software antivirus tradicional se basa principalmente en la detección por firmas, que implica comparar archivos con una base de datos de firmas conocidas de malware. Este enfoque es ineficaz contra estas amenazas avanzadas porque no crean archivos (malware sin archivos), operan antes de que se cargue el software de seguridad (bootkits), u ocultan sus archivos del sistema operativo (rootkits). Además, muchos de estos tipos de malware utilizan técnicas polimórficas que les permiten cambiar su estructura de código, creando nuevas firmas que no coinciden con ningún patrón conocido de malware. Esta evolución constante hace que la detección por firmas sea prácticamente incapaz de mantenerse al día con estas amenazas.

Detectar y eliminar estos virus difíciles requiere un enfoque multicapa que va más allá del análisis antivirus tradicional. Para los rootkits, son esenciales herramientas especializadas de detección de rootkits que puedan analizar a nivel de kernel. Estas herramientas pueden eludir los mecanismos de ocultamiento del rootkit accediendo directamente a la memoria del sistema y comparando los procesos realmente en ejecución con lo que informa el sistema operativo. Las herramientas de análisis de comportamiento que monitorean la actividad del sistema en busca de patrones sospechosos también pueden ayudar a identificar rootkits que estén realizando operaciones maliciosas activamente. Sin embargo, en muchos casos, el método más confiable para eliminar un rootkit profundamente incrustado es arrancar el sistema en Modo Seguro o usar un entorno de recuperación arrancable donde el rootkit no pueda cargarse, para luego realizar un análisis y eliminación exhaustivos.

Para los bootkits, el proceso de eliminación generalmente implica el uso de discos de rescate antivirus arrancables que pueden analizar y limpiar el MBR o el firmware UEFI antes de que se cargue el sistema operativo. Herramientas como Kaspersky Rescue Disk u otros entornos antivirus arrancables especializados pueden detectar y eliminar bootkits que el software antivirus estándar no puede tocar. Sin embargo, si el bootkit ha infectado el firmware en un nivel inferior al MBR, pueden ser necesarios procedimientos de recuperación más avanzados. En algunos casos, los fabricantes proporcionan herramientas de recuperación de firmware que pueden restaurar el UEFI a un estado limpio, eliminando efectivamente cualquier infección a nivel de firmware.

Detectar malware sin archivos requiere soluciones avanzadas de detección y respuesta en el endpoint (EDR) que puedan monitorear el comportamiento del sistema en tiempo real. Estas herramientas analizan patrones de ejecución de procesos, acceso a memoria y llamadas al sistema para identificar actividad sospechosa que indique la presencia de malware sin archivos. También se pueden utilizar herramientas de análisis forense de memoria para capturar y analizar el contenido de la RAM, revelando potencialmente código malicioso que se está ejecutando en memoria. Una vez detectado el malware sin archivos, la eliminación normalmente implica terminar los procesos maliciosos y eliminar cualquier mecanismo de persistencia, como tareas programadas o modificaciones en el registro. Sin embargo, garantizar la eliminación completa requiere una investigación exhaustiva para identificar todos los vectores de infección y métodos de persistencia.

Prevenir la infección por estos virus difíciles de eliminar es significativamente más efectivo que intentar eliminarlos después de la infección. La medida preventiva más importante es mantener el sistema operativo y todo el software instalado actualizados, ya que estos virus suelen explotar vulnerabilidades conocidas que han sido corregidas en actualizaciones de seguridad. Activar las actualizaciones automáticas garantiza que los parches de seguridad críticos se apliquen puntualmente, cerrando las vulnerabilidades que los atacantes usan para instalar rootkits, bootkits y malware sin archivos. Además, implementar un firewall robusto y un sistema de detección de intrusiones puede ayudar a prevenir el compromiso inicial que permite la instalación de estos tipos de malware.

La concienciación del usuario y las prácticas informáticas seguras son igualmente importantes para prevenir estas infecciones. Evitar archivos adjuntos sospechosos en correos electrónicos, no hacer clic en enlaces desconocidos y descargar software solo de fuentes confiables reduce significativamente el riesgo de infección. Implementar una lista blanca de aplicaciones, que solo permite la ejecución de aplicaciones aprobadas, puede evitar que muchos tipos de malware se ejecuten, incluido el malware sin archivos que intenta usar herramientas legítimas del sistema con fines maliciosos. Para las organizaciones, desplegar soluciones avanzadas de protección de endpoints que incluyan análisis de comportamiento, escaneo de memoria y capacidades EDR proporciona múltiples capas de defensa contra estas amenazas sofisticadas.

Las copias de seguridad regulares del sistema son cruciales para la recuperación en caso de infección por estos virus difíciles de eliminar. Mantener copias de seguridad fuera de línea o en la nube garantiza que, incluso si un sistema queda completamente comprometido, los datos puedan restaurarse sin pagar rescates ni perder información crítica. En algunos casos, especialmente con infecciones a nivel de firmware, la solución más práctica es borrar completamente el sistema y restaurar a partir de una copia de seguridad limpia, eliminando efectivamente todos los rastros del malware. Las organizaciones también deberían considerar la implementación de segmentación de red para limitar la propagación de estos tipos de malware si un sistema resulta infectado, previniendo el movimiento lateral hacia otros sistemas críticos.

Los virus informáticos más difíciles de eliminar —rootkits, bootkits y malware sin archivos— representan la vanguardia de la sofisticación del malware. Su capacidad para operar a nivel de kernel, antes de que se cargue el sistema operativo o completamente en la memoria del sistema, los hace excepcionalmente difíciles de detectar y eliminar usando herramientas de seguridad convencionales. La eliminación exitosa a menudo requiere herramientas especializadas, conocimientos técnicos avanzados o, en casos extremos, la reinstalación completa del sistema. La mejor defensa contra estas amenazas es una estrategia integral de prevención que incluya mantener los sistemas actualizados, implementar soluciones de seguridad avanzadas, aumentar la concienciación del usuario y realizar copias de seguridad regulares de los datos críticos. Al comprender cómo operan estos virus y aplicar prácticas de seguridad robustas, tanto individuos como organizaciones pueden reducir significativamente el riesgo de infección y asegurar una recuperación más rápida en caso de compromiso.

PostAffiliatePro ofrece funciones de seguridad de nivel empresarial para proteger su plataforma de marketing de afiliados contra sofisticadas amenazas cibernéticas. Implemente protocolos de seguridad sólidos y monitoree su red con capacidades avanzadas de detección de amenazas.

Aprende qué son los virus informáticos spider, cómo se propagan por las redes y descubre estrategias de protección efectivas. Guía completa para entender amenaz...

Descubre por qué las pymes son objetivos preferidos de los ciberdelincuentes. Aprende sobre defensas débiles, datos valiosos y cómo PostAffiliatePro ayuda a pro...

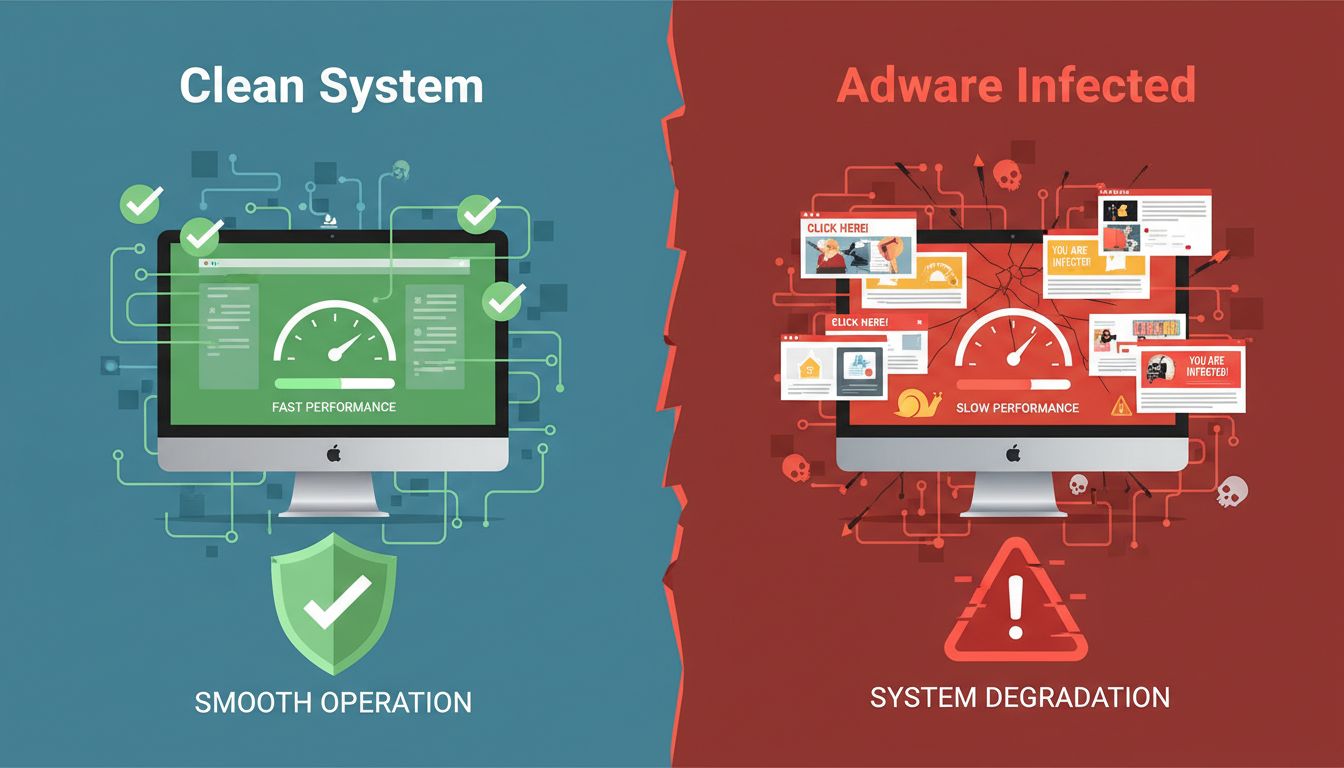

Aprende cómo el adware daña tu PC, incluyendo la degradación del rendimiento, riesgos de privacidad y vulnerabilidades de seguridad. Descubre métodos de detecci...

Consentimiento de Cookies

Usamos cookies para mejorar tu experiencia de navegación y analizar nuestro tráfico. See our privacy policy.