Por qué los pequeños y medianos negocios son objetivo de

Descubre por qué las pymes son los principales objetivos de los ciberdelincuentes, las vulnerabilidades a las que se enfrentan y cómo proteger tu negocio de.

Descubre por qué las pymes son objetivos preferidos de los ciberdelincuentes. Aprende sobre defensas débiles, datos valiosos y cómo PostAffiliatePro ayuda a proteger tu negocio con una gestión de afiliados segura.

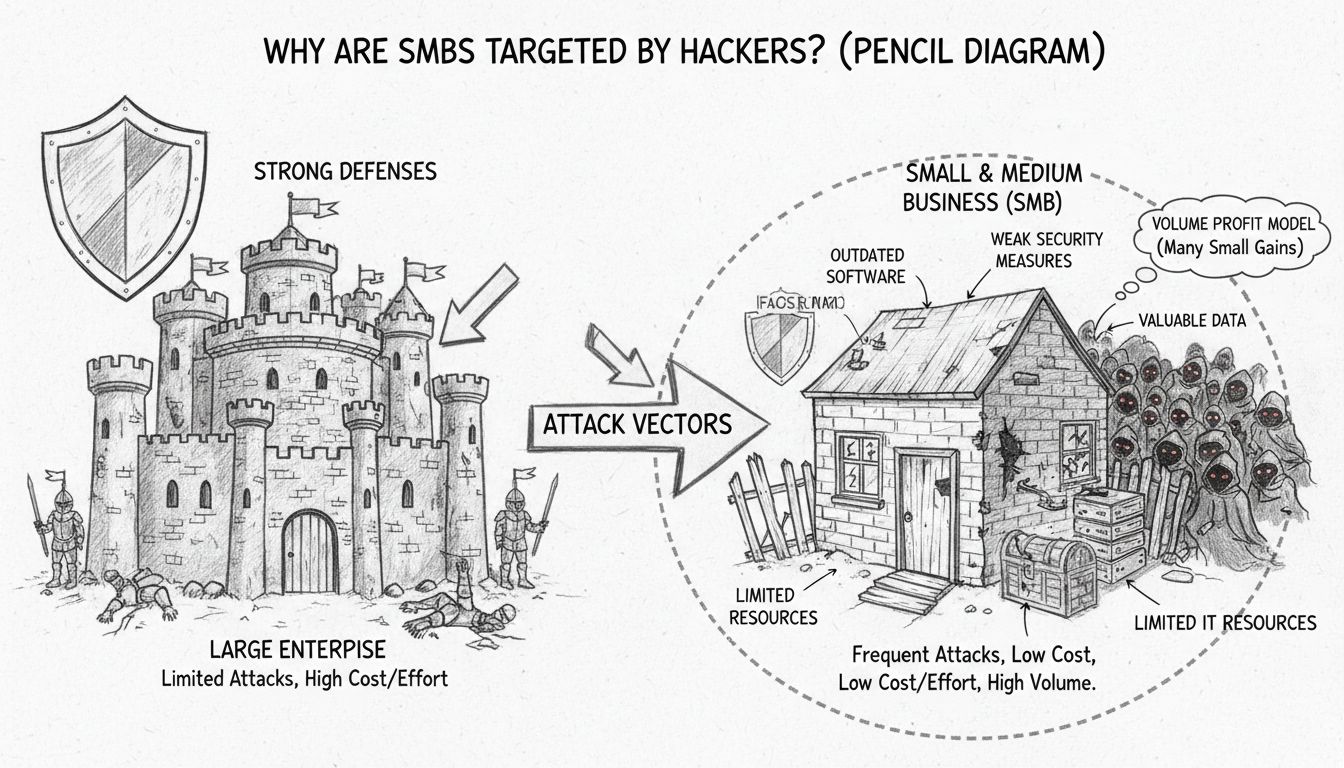

Según el Comité de Pequeñas Empresas del Congreso de EE. UU., el 71% de las brechas de seguridad en línea tienen como objetivo empresas con menos de 100 empleados. Las pymes son objetivo debido a defensas de seguridad más débiles, recursos de TI limitados, software desactualizado, falta de capacitación de empleados y la rentabilidad de los ataques por volumen, donde los ciberdelincuentes pueden extraer pagos modestos de muchas empresas simultáneamente.

Las pequeñas y medianas empresas se han convertido en los principales objetivos de los ciberdelincuentes en los últimos años, representando un cambio fundamental en el panorama de amenazas. Las estadísticas son contundentes: según el Comité de Pequeñas Empresas del Congreso de EE.UU., el 71% de las brechas de seguridad en línea tienen como objetivo empresas con menos de 100 empleados, mientras que otras investigaciones muestran que el 46% de todas las brechas cibernéticas afectan a negocios con menos de 1,000 empleados. Esta concentración de ataques en empresas más pequeñas refleja una elección estratégica deliberada por parte de los actores de amenazas, quienes han identificado a las pymes como los objetivos más rentables y accesibles en la economía digital.

El enfoque en las pymes no es aleatorio ni casual—representa un modelo de negocio calculado para los ciberdelincuentes. A diferencia de la percepción popular de que los hackers persiguen exclusivamente a empresas Fortune 500, la realidad es que los ciberdelincuentes modernos operan bajo un modelo de ganancias basado en el volumen. Mediante el ataque simultáneo a miles de pequeñas empresas, usando herramientas automatizadas y campañas masivas de phishing, los atacantes pueden acumular ingresos considerables a partir de pagos modestos individuales. Este enfoque conlleva un riesgo significativamente menor para los criminales en comparación con atacar grandes empresas fuertemente defendidas que atraen la atención de las autoridades y los medios.

La razón principal por la que las pymes son objetivo está directamente relacionada con su infraestructura de TI limitada y presupuestos reducidos para seguridad. El 47% de las empresas con menos de 50 empleados no tiene presupuesto alguno para ciberseguridad, y el 51% de las pequeñas empresas no cuenta con ninguna medida de ciberseguridad. Esta ausencia de infraestructura de seguridad dedicada crea un entorno donde los vectores de ataque más básicos tienen éxito con alarmante frecuencia. La mayoría de las pequeñas empresas operan con un personal de TI mínimo—a menudo solo uno o dos empleados a tiempo parcial gestionando todas las necesidades tecnológicas—lo que deja nula capacidad para monitoreo, detección de amenazas o respuesta a incidentes.

La limitación de recursos va más allá del personal y abarca también las inversiones tecnológicas. Las pequeñas empresas usualmente no pueden costear soluciones de seguridad de nivel empresarial, sistemas avanzados de detección de amenazas o centros de operaciones de seguridad 24/7. En su lugar, muchas dependen de antivirus de consumo o herramientas gratuitas que carecen de la sofisticación necesaria para detectar amenazas avanzadas. Un tercio de las pequeñas empresas con 50 o menos empleados depende de soluciones de ciberseguridad gratuitas y de consumo, que son fundamentalmente inadecuadas para proteger sistemas críticos y datos sensibles. Esta brecha tecnológica crea una vulnerabilidad explotable que los ciberdelincuentes buscan y aprovechan activamente.

Una vulnerabilidad crítica en los entornos de pymes proviene del software desactualizado y sin parches. Las pequeñas empresas a menudo operan con sistemas y aplicaciones heredadas que ya no reciben actualizaciones de seguridad, ya sea porque el software no tiene soporte o porque la organización carece de la experiencia técnica para gestionar los parches. Más del 80% de los ciberataques exitosos podrían haberse prevenido con actualizaciones y parches oportunos, sin embargo, muchas pymes ni siquiera implementan procesos básicos de gestión de parches. Esto crea una ventana de oportunidad para los atacantes, quienes explotan vulnerabilidades conocidas que ya han sido divulgadas y armadas públicamente.

El desafío se agrava debido a la complejidad de los entornos TI modernos. Las pequeñas empresas dependen cada vez más de servicios en la nube, aplicaciones de terceros y sistemas integrados que requieren gestión de parches independiente. Sin una estrategia centralizada o mecanismos automatizados de actualización, las brechas críticas de seguridad se acumulan con el tiempo. Los ciberdelincuentes escanean activamente en busca de estos sistemas no parcheados usando scanners de vulnerabilidades automatizados, identificando objetivos con fallos conocidos explotables. El Informe de Investigaciones de Brechas de Datos de Verizon encontró que los exploits de vulnerabilidades como vectores de acceso inicial casi se triplicaron en los últimos años, demostrando que los atacantes usan cada vez más sistemas sin parches como punto de entrada principal a las redes de pymes.

El error humano sigue siendo el eslabón más débil en la infraestructura de seguridad de las pymes. El 82% de las brechas de datos involucran un elemento humano, ya sea mediante phishing, robo de credenciales o ataques de ingeniería social. Las pequeñas empresas generalmente carecen de programas integrales de formación en concienciación de seguridad, dejando a sus empleados vulnerables frente a tácticas sofisticadas de ingeniería social. Los empleados de empresas con menos de 100 empleados experimentan un 350% más de ataques de ingeniería social que aquellos en grandes empresas, pero reciben una formación mínima sobre cómo reconocer y responder a estas amenazas.

Las estadísticas sobre la efectividad del phishing son especialmente alarmantes para las pymes. El 33.2% de los usuarios finales no entrenados fallarán una prueba de phishing antes de recibir capacitación, y las pequeñas empresas reciben la mayor tasa de correos electrónicos maliciosos dirigidos: uno de cada 323 correos. Esto significa que el trabajador promedio en una pyme recibe aproximadamente 121 correos electrónicos diarios, con uno malicioso cada tres días. Sin la formación adecuada, los empleados se convierten en cómplices involuntarios de las brechas de seguridad, haciendo clic en enlaces maliciosos, descargando archivos infectados o revelando credenciales a atacantes que se hacen pasar por proveedores o ejecutivos de confianza.

Desde la perspectiva de un ciberdelincuente, las pymes representan el objetivo óptimo desde el análisis de riesgo-beneficio. Si bien los pagos individuales pueden ser modestos—de $5,000 a $50,000 por incidente—los ingresos agregados por atacar a miles de pymes simultáneamente superan lo que se podría obtener atacando una sola gran empresa. Este enfoque basado en el volumen distribuye el riesgo entre muchos objetivos, reduciendo la probabilidad de que un solo ataque desencadene una respuesta significativa de las autoridades o de los medios que pueda comprometer la operación criminal.

El cálculo de rentabilidad es sencillo: si un ciberdelincuente logra comprometer 100 pequeñas empresas y extraer $5,000 de cada una mediante ransomware o extorsión, se obtiene un total de $500,000 con mucho menos esfuerzo y riesgo que intentar vulnerar una sola empresa Fortune 500. Además, las pequeñas empresas son menos propensas a tener los recursos financieros o el conocimiento legal para perseguir cargos criminales, lo que reduce aún más las consecuencias para los atacantes. El 75% de las pymes no podría seguir operando si sufren un ataque de ransomware, por lo que es más probable que paguen el rescate en lugar de intentar recuperarse por otros medios.

Las pequeñas empresas poseen grandes cantidades de datos valiosos que los ciberdelincuentes buscan activamente. El 87% de las pequeñas empresas tienen datos de clientes que podrían verse comprometidos en un ataque, incluyendo números de tarjetas de crédito, números de seguro social, información bancaria, números telefónicos y direcciones. Estos datos tienen valor monetario directo en la dark web, donde credenciales robadas e información personal se compran y venden entre delincuentes. Más allá del valor directo de los datos, las pymes suelen poseer propiedad intelectual, registros financieros e información empresarial confidencial que podrían interesar a competidores o actores estatales.

Adicionalmente, las pymes suelen ser proveedores o prestadores de servicios de organizaciones más grandes. Los ciberdelincuentes reconocen cada vez más que comprometer una pequeña empresa puede servir como trampolín para acceder a objetivos mayores y más valiosos. Al vulnerar una pyme que tiene acceso a la red de una empresa Fortune 500, los atacantes pueden aprovechar ese acceso para penetrar los sistemas de la organización mayor. Este vector de ataque a la cadena de suministro es cada vez más común, con el 15% de las brechas involucrando redes de terceros o proveedores. Una pyme puede no ser el objetivo final, sino un punto de entrada conveniente hacia una víctima más lucrativa.

| Tipo de ataque | Prevalencia en pymes | Impacto principal | Coste típico |

|---|---|---|---|

| Ransomware | 32-37% de las brechas | Encriptación del sistema, paralización operativa | $5,000-$50,000+ |

| Phishing/Ingeniería social | 68-85% de las brechas | Robo de credenciales, acceso no autorizado | $8,300-$46,000 mediana |

| Malware/Robo de datos | 50% del malware en pymes | Exfiltración de datos, compromiso de sistemas | $10,000-$100,000+ |

| Ataques DDoS | Tendencia en aumento | Indisponibilidad de sitio/servicio | $5,000-$25,000 |

| Amenazas internas | Elemento no malicioso en 68% | Pérdida de datos, violaciones de cumplimiento | $10,000-$50,000 |

Las consecuencias financieras de los ciberataques en pymes son graves y, a menudo, catastróficas. El 95% de los incidentes de ciberseguridad en pymes cuestan entre $826 y $653,587, con una pérdida media por incidente de aproximadamente $8,300 en Estados Unidos, aunque esta cifra varía según la gravedad. Análisis más completos de IBM hallaron que el coste promedio de una brecha de datos para empresas de menos de 500 empleados supera los $3.3 millones, considerando costos directos, tiempo de inactividad, gastos de recuperación y multas regulatorias. Estas cifras representan múltiplos de las ganancias anuales para muchas pymes, haciendo imposible la recuperación sin financiación externa o seguros.

Más allá de las pérdidas financieras inmediatas, los ciberataques causan una interrupción operativa prolongada. El 50% de las pymes reporta que tardó 24 horas o más en recuperarse de un ataque, y el 51% experimentó caídas de sitio web de 8 a 24 horas. Para negocios dependientes de ventas o servicios en línea, incluso breves caídas equivalen a pérdidas sustanciales de ingresos. El daño reputacional agrava estas pérdidas, ya que el 55% de los consumidores declara que sería menos probable seguir haciendo negocios con empresas que sufren brechas. Esta pérdida de clientes puede persistir durante meses o años tras el incidente, generando un impacto a largo plazo que trasciende el ataque inicial.

La desconexión entre la vulnerabilidad de las pymes y su preparación es notoria. El 59% de los propietarios de pequeñas empresas sin medidas de ciberseguridad cree que su negocio es demasiado pequeño para ser atacado, pese a las abrumadoras pruebas en contra. Esta falsa sensación de seguridad genera una peligrosa complacencia, donde los líderes empresariales no invierten en medidas básicas de protección. Además, el 36% de las pequeñas empresas declara estar “nada preocupada” por los ciberataques, lo que sugiere que las campañas de concienciación no han llegado a una parte significativa del sector pyme.

La brecha de preparación se extiende a controles específicos. Solo el 17% de las pequeñas empresas cifra los datos, pese a que el cifrado es una de las defensas más efectivas contra el robo de datos. De igual forma, el 20% de las pequeñas empresas ha implementado autenticación multifactor, que podría bloquear el 99.9% de los ataques automatizados. Estas bajas tasas de adopción reflejan tanto la falta de conocimiento como la percepción de complejidad en la implementación. Los dueños de pymes suelen carecer de la experiencia técnica para evaluar y desplegar soluciones de seguridad, y pueden no comprender la necesidad de invertir en controles que previenen incidentes que creen que nunca ocurrirán.

El panorama de amenazas sigue evolucionando de formas que impactan de manera desproporcionada a las pymes. La inteligencia artificial y el aprendizaje automático están siendo usados para crear correos de phishing más convincentes, identificar vulnerabilidades más rápido y automatizar ataques a gran escala. Las plataformas de ransomware como servicio han democratizado los ataques de ransomware, permitiendo que incluso criminales poco sofisticados lancen ataques de nivel profesional. Los ataques a la cadena de suministro son cada vez más comunes, con atacantes que deliberadamente usan a las pymes como puntos de entrada a organizaciones mayores.

El auge de las tácticas de doble extorsión—donde los atacantes encriptan los datos y amenazan con publicarlos—ha incrementado la presión sobre las pymes para pagar rescates. El 51% de las pequeñas empresas que son víctimas de ransomware paga el dinero, muchas veces porque el coste de recuperación supera la demanda de rescate. Este comportamiento refuerza el incentivo económico para que los ciberdelincuentes sigan atacando pymes, creando un círculo vicioso donde los ataques exitosos fomentan nuevos ataques.

El hecho de que los ciberdelincuentes elijan como objetivo a las pequeñas y medianas empresas responde a una lógica económica por parte de los actores de amenazas, quienes las identifican como los objetivos más rentables y accesibles en la economía digital. La combinación de recursos de TI limitados, software desactualizado, formación insuficiente de empleados y datos valiosos crea un entorno donde los ataques tienen alta probabilidad de éxito y bajo riesgo. Las consecuencias financieras y operativas de los ataques exitosos son graves, amenazando a menudo la continuidad y supervivencia del negocio.

Los propietarios de pequeñas empresas deben reconocer que la creencia de ser “demasiado pequeños para ser objetivo” es fundamentalmente incorrecta y peligrosa. La evidencia demuestra abrumadoramente que las pymes no son víctimas incidentales, sino el foco principal de la actividad cibercriminal. Implementar controles básicos de seguridad—formación de empleados, autenticación multifactor, actualizaciones regulares, copias de seguridad y programas de concienciación—puede reducir significativamente el éxito de los ataques. Para las empresas que gestionan datos sensibles o operan en sectores regulados, medidas de seguridad más integrales como pruebas de penetración, evaluaciones de seguridad y servicios gestionados de ciberseguridad son inversiones esenciales en la continuidad del negocio y la gestión del riesgo.

PostAffiliatePro proporciona un software de gestión de afiliados seguro y conforme a las normativas, diseñado para proteger los datos de tu empresa y la información de tus clientes. Nuestra plataforma incluye funciones de seguridad integradas, actualizaciones regulares y cumplimiento de estándares de la industria para mantener tu red de afiliados a salvo de amenazas cibernéticas.

Descubre por qué las pymes son los principales objetivos de los ciberdelincuentes, las vulnerabilidades a las que se enfrentan y cómo proteger tu negocio de.

El 71% de las filtraciones de seguridad en línea están dirigidas a empresas con menos de 100 empleados.

Descubre las características de seguridad esenciales que debes buscar en un hosting web: SSL/TLS, protección DDoS, WAF, copias de seguridad diarias, soporte.

Consentimiento de Cookies

Usamos cookies para mejorar tu experiencia de navegación y analizar nuestro tráfico. See our privacy policy.