¿Por qué los pequeños y medianos negocios son objetivo de los hackers?

Descubre por qué las pymes son objetivos preferidos de los ciberdelincuentes. Aprende sobre defensas débiles, datos valiosos y cómo PostAffiliatePro ayuda a pro...

Descubre por qué las pymes son los principales objetivos de los ciberdelincuentes, las vulnerabilidades a las que se enfrentan y cómo proteger tu negocio de.

Las pequeñas y medianas empresas (pymes) se han convertido en el objetivo principal de los ciberdelincuentes, y la razón es simple: representan la combinación perfecta de oportunidad y debilidad. Estas organizaciones suelen manejar datos valiosos de clientes, información financiera y propiedad intelectual—activos que los hackers pueden monetizar rápidamente. Sin embargo, a diferencia de las grandes empresas que cuentan con equipos de seguridad dedicados y sistemas defensivos sofisticados, las pymes a menudo carecen de los recursos necesarios para proteger estos activos adecuadamente. El 71% de todas las brechas de datos tienen como objetivo empresas con menos de 100 empleados, y muchas de estas operan con sistemas obsoletos, escaso personal de TI y prácticamente ninguna estrategia formal de ciberseguridad. La diferencia entre el valor de los datos que poseen las pymes y la solidez de sus defensas crea un objetivo irresistible. Quizá lo más alarmante: el 51% de las pymes no han implementado ninguna medida de ciberseguridad, dejando sus redes prácticamente abiertas a los atacantes. Esta brecha de vulnerabilidad no es accidental—es el resultado directo de recursos de TI limitados, restricciones presupuestarias y falta de formación de los empleados en buenas prácticas de seguridad. Para los hackers, las pymes son un “fruto fácil”: alta recompensa con poco esfuerzo para vulnerar sus defensas.

Desde una perspectiva puramente económica, atacar a las pymes tiene mucho más sentido para los ciberdelincuentes que centrarse en grandes empresas. Mientras que una corporación importante puede tener sistemas de seguridad sofisticados que requieren meses para ser vulnerados, una pyme puede ser comprometida en horas o días. Los atacantes operan bajo un modelo de volumen: en lugar de invertir tiempo y recursos significativos para vulnerar una empresa Fortune 500, pueden comprometer decenas de pequeñas empresas en el mismo periodo, generando grandes beneficios acumulados. El incentivo financiero es contundente porque la relación riesgo-recompensa favorece claramente al atacante. Considera la economía:

| Objetivo de Ataque | Esfuerzo Requerido | Pago Potencial | Nivel de Riesgo | Rentabilidad |

|---|---|---|---|---|

| Gran empresa | 6-12 meses | $500K-$5M | Muy alto | Moderada |

| Empresa mediana | 2-4 meses | $100K-$500K | Alto | Buena |

| Pequeña empresa | 1-7 días | $10K-$100K | Bajo | Excelente |

| Varias pymes (10) | 2-3 semanas | $100K-$1M | Bajo | Excelente |

Esta tabla ilustra por qué los atacantes han desplazado su foco hacia empresas más pequeñas. La combinación de acceso rápido, pagos razonables y riesgo mínimo de detección hace que las pymes sean los objetivos más rentables en la economía del cibercrimen.

La realidad financiera de la mayoría de las pymes crea un entorno perfecto para ataques exitosos. Mientras que las grandes empresas asignan entre el 10% y 15% de su presupuesto de TI a ciberseguridad, las pymes suelen gastar menos del 5% y muchas no invierten nada. Esta diferencia significa que las pequeñas empresas operan frecuentemente con software obsoleto, sistemas sin parches y una infraestructura de seguridad mínima. Muchas pymes emplean a una sola persona de TI o subcontratan a un proveedor de servicios que atiende a múltiples clientes, relegando la seguridad a un segundo plano. El coste promedio de implementar soluciones de seguridad de nivel empresarial—firewalls, sistemas de detección de intrusos, plataformas SIEM—puede superar los $50.000 anuales, un gasto prohibitivo para negocios con márgenes ajustados. Las pymes gastan en promedio entre $1.500 y $5.000 al año en ciberseguridad, frente a los $10 millones o más de las grandes empresas. Esta brecha financiera se traduce directamente en vulnerabilidad: sistemas operativos obsoletos, software sin actualizar, ausencia de sistemas de respaldo y sin monitoreo de seguridad dedicado. Cuando las restricciones presupuestarias obligan a elegir entre invertir en crecimiento o en seguridad, casi siempre la seguridad queda relegada—hasta que una brecha provoca un doloroso ajuste de cuentas.

Aunque la tecnología juega un papel fundamental en la ciberseguridad, el elemento humano sigue siendo el eslabón más débil en la mayoría de las pymes. Los empleados suelen ser la puerta de entrada para los atacantes, y las pymes normalmente carecen de recursos para brindar formación integral en seguridad. Las cifras son contundentes:

El impacto es abrumador: los empleados de pymes enfrentan un 350% más de ciberataques que los de grandes empresas, principalmente porque los atacantes saben que estos trabajadores reciben poca formación en seguridad. Un solo empleado que haga clic en un enlace malicioso o abra un archivo infectado puede comprometer toda la red. A diferencia de las grandes organizaciones, que realizan capacitaciones regulares y aplican controles de acceso estrictos, las pymes suelen operar en base a la confianza y la comodidad, permitiendo el uso de dispositivos personales, acceso remoto sin autenticación adecuada y compartición de credenciales. Esta vulnerabilidad humana suele ser más fácil de explotar que los fallos técnicos, haciendo que la educación de los empleados sea uno de los aspectos más críticos—y más descuidados—de la ciberseguridad en las pymes.

Los hackers han descubierto que las pymes cumplen otra función valiosa además de la explotación directa: sirven como puerta de entrada a objetivos más grandes y lucrativos. Muchas pequeñas empresas actúan como proveedores o prestadores de servicios para grandes corporaciones, creando relaciones de confianza y conexiones de red. Los atacantes aprovechan estas relaciones comprometiendo primero a la pyme y utilizando ese acceso para infiltrarse en la empresa mayor. Esta estrategia de ataque a la cadena de suministro se ha vuelto cada vez más común y efectiva. Un hacker podría pasar semanas intentando vulnerar la red de una empresa Fortune 500, solo para lograrlo en horas comprometiendo a un pequeño proveedor con acceso directo a los sistemas de la corporación. El incidente de SolarWinds en 2020 ejemplifica este enfoque: los atacantes comprometieron el mecanismo de actualización de una compañía de software, infectando luego a miles de clientes empresariales. Para las pymes, esto significa que no solo son objetivos por sus propios datos—lo son también por las conexiones valiosas que mantienen. Una pequeña asesoría contable, consultoría TI o empresa de logística puede tener las llaves para acceder a organizaciones mucho más grandes. Esta doble amenaza convierte a las pymes en objetivos atractivos independientemente del valor de sus propios datos, ya que los atacantes las ven como escalones en campañas mayores.

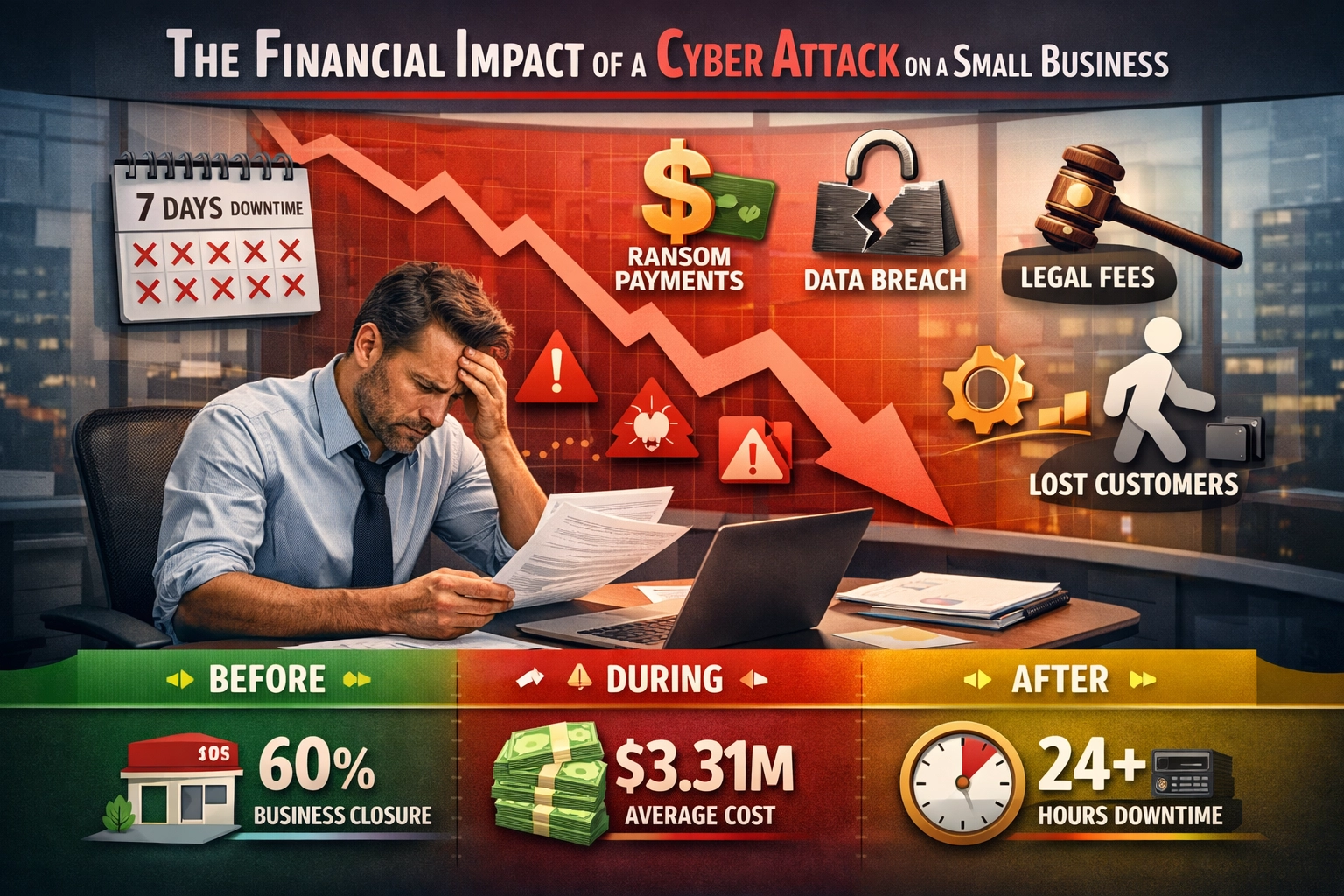

Las consecuencias financieras de una brecha de ciberseguridad pueden ser catastróficas para las pymes, llegando a ser fatales para el negocio. A diferencia de las grandes empresas, que pueden absorber pérdidas y recuperarse de un incidente, las pequeñas empresas suelen carecer de reservas para sobrevivir al impacto combinado de los costes directos, el tiempo de inactividad y el daño reputacional. El coste promedio de una brecha de datos en pymes es de $3,31 millones, una cifra que equivale a varios años de beneficios para muchas organizaciones pequeñas. Más allá de los costes directos de remediación, investigación forense y notificación, las pymes enfrentan gastos indirectos significativos: pérdida de productividad durante la inactividad de sistemas, pérdida de ingresos por clientes que no pueden acceder a servicios y el coste de implementar mejoras para prevenir futuras brechas. El 60% de las pymes que sufren una brecha importante cierran en los seis meses siguientes, incapaces de recuperarse financieramente o de reconstruir la confianza de los clientes. El rango de costes es amplio—el 95% de los incidentes oscilan entre $826 y $653.587—pero incluso el extremo inferior puede devastar a una pequeña empresa. Las sanciones regulatorias añaden otra capa de dolor financiero: las violaciones del GDPR pueden suponer multas de hasta el 4% de la facturación anual, mientras que las brechas HIPAA pueden costar $100-$50.000 por registro expuesto. El daño reputacional es igualmente severo, ya que los clientes pierden la confianza y buscan alternativas. Para las pymes, la verdadera pregunta no es si pueden permitirse invertir en ciberseguridad—es si pueden permitirse no hacerlo.

Las pymes enfrentan una amplia variedad de ciberataques, cada uno explotando vulnerabilidades específicas en sus defensas. El 82% de los ataques de ransomware tienen como objetivo organizaciones con menos de 1.000 empleados, haciendo de las pymes las principales víctimas de este tipo de ataque particularmente destructivo. El ransomware cifra archivos y sistemas, haciéndolos inaccesibles hasta que la víctima paga un rescate—que suele oscilar entre $5.000 y $500.000 o más. El malware representa otra amenaza importante, con el 18% de todos los ataques de malware dirigidos a pymes, diseñado para robar datos, monitorear actividad o proporcionar acceso persistente a los atacantes. Los ataques de phishing siguen siendo la vía de entrada más común, usando correos engañosos para que los empleados revelen credenciales o descarguen archivos maliciosos. Los ataques DDoS (Denegación de Servicio Distribuida) saturan webs y servicios de pymes con tráfico, provocando caídas que interrumpen operaciones y dañan la reputación. Los ataques de inyección SQL explotan vulnerabilidades en aplicaciones web para acceder a bases de datos con información de clientes y registros financieros. Todos estos tipos de ataque son especialmente efectivos contra pymes porque carecen de sistemas de detección y respuesta sofisticados. Una gran organización puede detectar y contener un ransomware en horas; una pyme podría no darse cuenta hasta que los archivos estén cifrados y aparezca la demanda de rescate. La variedad de amenazas obliga a las pymes a defenderse de múltiples vectores de ataque simultáneamente, un desafío que supera la capacidad de la mayoría de los pequeños equipos de TI.

Uno de los conceptos erróneos más peligrosos en el entorno de las pymes es la creencia de que “somos demasiado pequeños para ser objetivo de hackers”. Esta falsa sensación de seguridad lleva a los dueños a no priorizar inversiones en ciberseguridad e ignorar señales de alerta. El 59% de las pymes sin medidas de ciberseguridad cree que su tamaño las protege de los ataques, una creencia que contradice directamente los datos que muestran a las pymes como principales objetivos. Este error proviene de no entender cómo operan los ciberdelincuentes: los atacantes no seleccionan cuidadosamente a sus víctimas por tamaño; usan herramientas automatizadas para escanear redes en busca de vulnerabilidades y explotan cualquier debilidad que encuentren. Una pequeña empresa con un servidor sin parches es tan atractiva como una grande con la misma vulnerabilidad—quizá más, porque es menos probable que tenga sistemas de detección. La mentalidad de “somos demasiado pequeños” crea un círculo vicioso: como creen que no están en riesgo, no invierten en seguridad; al no invertir en seguridad, son más vulnerables; y por ser vulnerables, se convierten en objetivos. Esta falsa sensación de seguridad es especialmente peligrosa porque impide que las pymes adopten incluso medidas básicas—mantener software actualizado, implementar contraseñas robustas, capacitar empleados en phishing—que reducirían significativamente el riesgo. La realidad es que las pymes no están protegidas por su tamaño; son objetivo precisamente por él.

Además de la amenaza directa de los ciberataques, las pymes enfrentan una presión regulatoria creciente para implementar medidas de ciberseguridad adecuadas. Normativas como GDPR (Reglamento General de Protección de Datos), HIPAA (Ley de Portabilidad y Responsabilidad de Seguros de Salud), PCI-DSS (Norma de Seguridad de Datos para la Industria de Tarjeta de Pago) y requisitos sectoriales imponen altos estándares y sanciones severas por incumplimiento. Una brecha que exponga datos de clientes puede generar multas regulatorias que superen el coste de la propia brecha: las infracciones del GDPR pueden alcanzar los €20 millones o el 4% de la facturación global anual, la que sea mayor. Para las pymes que manejan datos sanitarios, las violaciones de HIPAA pueden suponer sanciones civiles de $100 a $50.000 por registro expuesto. Los requisitos PCI-DSS afectan a cualquier empresa que acepte pagos con tarjeta, exigiendo controles específicos y auditorías regulares. Estas obligaciones regulatorias crean una doble carga: las pymes deben invertir en seguridad para evitar ataques y en cumplimiento para evitar sanciones. Muchas no tienen la experiencia para navegar estos requisitos complejos, lo que lleva a incumplimientos involuntarios que pueden resultar en multas incluso sin incidentes de seguridad. El entorno regulatorio sigue evolucionando, con nuevas exigencias constantes, haciendo cada vez más difícil para las pymes mantenerse al día sin recursos o ayuda externa.

Aunque el panorama de amenazas para las pymes es innegablemente desafiante, las organizaciones pueden reducir significativamente su riesgo mediante inversiones estratégicas en seguridad y las herramientas adecuadas. Para los negocios que operan redes de afiliados o programas de socios, la seguridad es aún más crítica, ya que estas redes gestionan datos sensibles de socios, información de comisiones y detalles de clientes. PostAffiliatePro reconoce este desafío y ha incorporado la seguridad en el núcleo de su plataforma para proteger redes de afiliados y ecosistemas de socios. Una estrategia de defensa integral debe incluir autenticación multifactor (exigiendo varios factores de verificación antes de conceder acceso), cifrado de datos (protegiendo la información tanto en tránsito como en reposo) y monitoreo continuo (detectando actividad sospechosa en tiempo real). Para redes de afiliados en particular, PostAffiliatePro ofrece funciones de seguridad integradas que protegen los datos de los socios, previenen accesos no autorizados y garantizan el cumplimiento de normativas. El enfoque de seguridad de la plataforma incluye controles de acceso por roles, registros de auditoría, conexiones API seguras y actualizaciones regulares—funciones que costarían a las pymes decenas de miles de dólares si las implementaran por separado. Al elegir una plataforma que prioriza la seguridad, las pymes pueden acceder a protección de nivel empresarial sin necesidad de presupuestos elevados. La clave de una ciberseguridad efectiva no es la perfección; es implementar defensas en capas que dificulten y encarezcan el ataque frente a la competencia. Para las pymes que operan en el sector de afiliados, PostAffiliatePro ofrece esa base esencial, permitiendo a los dueños enfocarse en el crecimiento mientras su red de socios permanece protegida.

Los hackers atacan a las pymes porque ofrecen la mejor relación riesgo-recompensa. Las pequeñas empresas suelen tener datos valiosos pero defensas más débiles que las grandes corporaciones, lo que las hace más fáciles de vulnerar. Los atacantes pueden comprometer varias pymes en el tiempo que les tomaría penetrar una gran empresa, obteniendo grandes beneficios con un riesgo mínimo de ser detectados o enfrentar consecuencias legales.

Aunque el malware es técnicamente el tipo de ataque más común con un 18%, los ataques de phishing son la vía de entrada más efectiva para los ciberdelincuentes. El phishing aprovecha el factor humano, engañando a los empleados para que revelen credenciales o descarguen archivos maliciosos. Los empleados de pymes reciben 1 de cada 323 correos electrónicos que son maliciosos y sufren un 350% más de ataques de ingeniería social que los empleados de grandes empresas.

El coste promedio de una brecha de datos para una pyme es de $3,31 millones, aunque el 95% de los incidentes cuestan entre $826 y $653.587. Estos costes incluyen la reparación de la brecha, investigación forense, notificaciones, pérdida de productividad y multas regulatorias. Muchas pymes no cuentan con reservas financieras suficientes para recuperarse, y el 60% cierran en los seis meses posteriores a una brecha importante.

Las medidas más críticas incluyen: autenticación multifactor (MFA) para evitar accesos no autorizados, cifrado de datos para proteger información sensible, actualización y parcheo regular de software, capacitación en seguridad para empleados, políticas de contraseñas robustas y monitoreo continuo de actividad sospechosa. Estas medidas fundamentales reducen significativamente el riesgo de brechas sin requerir presupuestos de gran empresa.

Los empleados son la primera línea de defensa contra los ciberataques. Pueden ayudar reconociendo y reportando correos de phishing, usando contraseñas fuertes y únicas, habilitando la autenticación multifactor, evitando redes Wi-Fi públicas para actividades laborales, manteniendo el software actualizado y consultando ante solicitudes sospechosas. La capacitación regular en seguridad mejora enormemente su capacidad para identificar y evitar ataques.

Las acciones inmediatas incluyen: aislar los sistemas afectados para evitar la propagación, notificar a las partes relevantes (clientes, reguladores, autoridades), preservar evidencia para la investigación e implementar medidas correctivas. A largo plazo, realizar una auditoría de seguridad, fortalecer los controles, capacitar a los empleados y considerar un seguro cibernético. Muchas pymes se benefician al contratar servicios profesionales de respuesta a incidentes para minimizar el daño y el tiempo de recuperación.

El seguro cibernético es cada vez más importante para las pymes. Solo el 17% de ellas cuenta actualmente con seguro, aunque puede cubrir costes de brechas, honorarios legales y pérdidas por interrupción del negocio. El seguro también incentiva mejoras en seguridad y da acceso a expertos en respuesta a incidentes. Sin embargo, el seguro debe complementar, no reemplazar, medidas proactivas como firewalls, cifrado y capacitación de empleados.

Las redes de afiliados deben implementar funciones de seguridad como controles de acceso basados en roles, autenticación multifactor, cifrado de datos, registro de auditoría y actualizaciones regulares de seguridad. Plataformas como PostAffiliatePro brindan seguridad integrada para proteger los datos de los socios y prevenir accesos no autorizados. Además, deben educar a los socios sobre buenas prácticas y mantener el cumplimiento de normativas como GDPR y PCI-DSS.

No dejes que tu negocio se convierta en una estadística más. PostAffiliatePro ofrece una gestión de afiliados segura con funciones de seguridad integradas para proteger tu red y los datos de tus socios.

Descubre por qué las pymes son objetivos preferidos de los ciberdelincuentes. Aprende sobre defensas débiles, datos valiosos y cómo PostAffiliatePro ayuda a pro...

El 71% de las filtraciones de seguridad en línea están dirigidas a empresas con menos de 100 empleados.

Descubre las características de seguridad esenciales que debes buscar en un hosting web: SSL/TLS, protección DDoS, WAF, copias de seguridad diarias, soporte.

Consentimiento de Cookies

Usamos cookies para mejorar tu experiencia de navegación y analizar nuestro tráfico. See our privacy policy.