¿Cómo funciona la inclusión en la lista blanca de correos electrónicos?

Descubre cómo funcionan las listas blancas de correo electrónico, por qué son esenciales para la entregabilidad, y cómo añadir remitentes a la lista blanca en G...

Aprenda qué significa la lista blanca en ciberseguridad, cómo funciona y por qué es esencial para la seguridad en el marketing de afiliados. Descubra las estrategias de lista blanca vs lista negra.

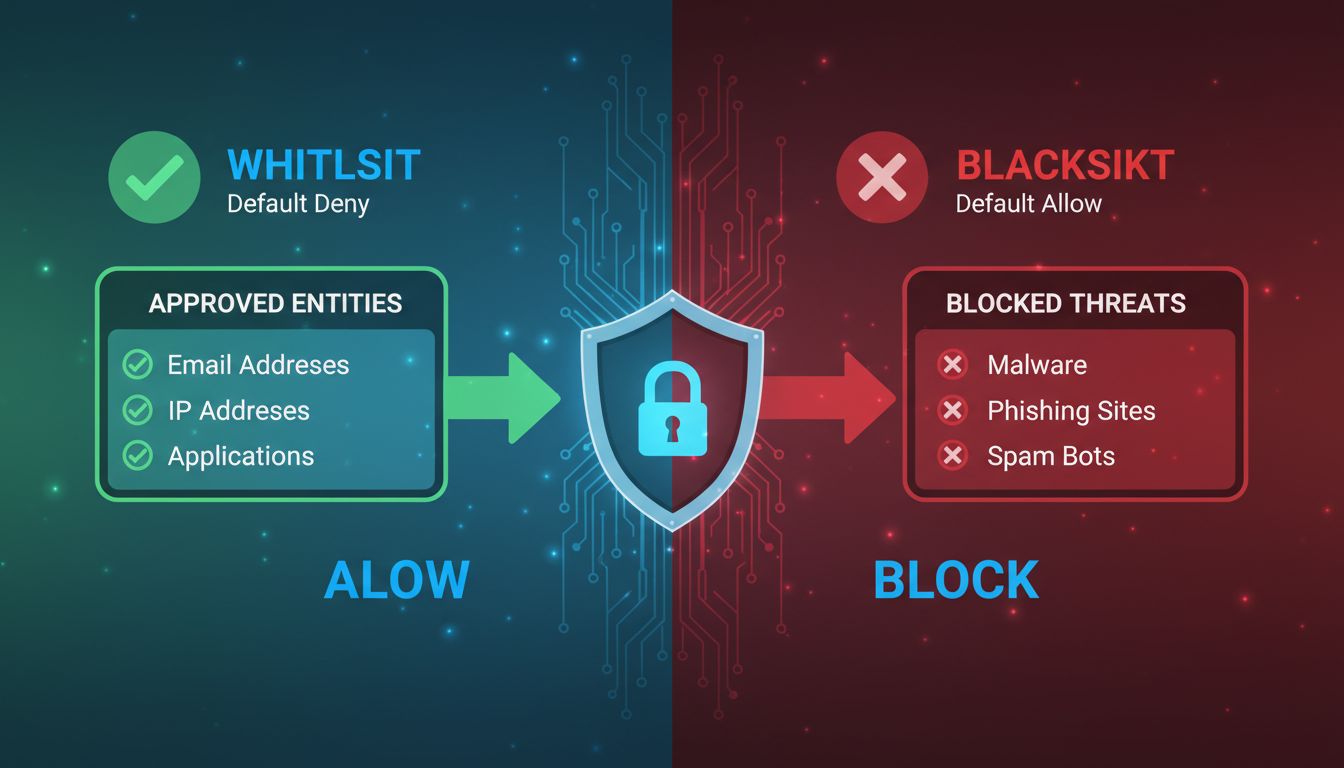

Ser incluido en una lista blanca significa ser añadido a una lista de entidades aprobadas y de confianza (como direcciones de correo electrónico, direcciones IP, aplicaciones o dominios) a las que se les permite explícitamente el acceso a un sistema o red. Todo lo que no está en la lista blanca se deniega por defecto, lo que la convierte en un enfoque de seguridad proactivo.

Ser incluido en una lista blanca representa uno de los mecanismos de seguridad más fundamentales y efectivos en la infraestructura de ciberseguridad moderna. A diferencia de los enfoques de seguridad reactivos que intentan identificar y bloquear amenazas después de que aparecen, la lista blanca opera sobre un principio proactivo conocido como “denegación por defecto”. Esto significa que toda entidad—ya sea una dirección de correo electrónico, dirección IP, aplicación o usuario—se considera no confiable hasta que sea aprobada explícitamente y añadida a la lista blanca. Una vez que una entidad está en la lista blanca, obtiene acceso inmediato a los sistemas o recursos especificados, mientras que todo lo demás se bloquea automáticamente sin excepción.

El concepto de lista blanca ha evolucionado significativamente desde su implementación inicial en los sistemas de seguridad de correo electrónico, donde los filtros de spam se configuraban para permitir mensajes solo de remitentes de confianza. Hoy en día, la lista blanca se ha convertido en un pilar de las estrategias de seguridad integrales en empresas, instituciones financieras, organizaciones sanitarias y compañías tecnológicas de todo el mundo. El principio sigue siendo el mismo: establecer una lista predefinida de entidades aprobadas y negar el acceso a todo lo demás por defecto. Este enfoque cambia fundamentalmente la postura de seguridad de “confiar en todo excepto en las amenazas conocidas” a “no confiar en nada excepto en las entidades explícitamente aprobadas”.

La mecánica de la lista blanca involucra varios procesos interconectados que trabajan juntos para mantener la seguridad permitiendo el acceso legítimo. Cuando un usuario, aplicación o sistema intenta acceder a un recurso protegido, el software de lista blanca verifica de inmediato si la entidad solicitante coincide con una entrada en la lista de aprobados. Esta verificación ocurre en milisegundos y utiliza varios atributos de identificación para confirmar la legitimidad de la entidad. El sistema examina características como nombres de archivos, rutas de archivos, tamaños de archivos, firmas digitales de los editores de software y hashes criptográficos para garantizar una identificación precisa.

El poder de la lista blanca reside en sus capacidades de control granular. Las organizaciones pueden implementar listas blancas en múltiples niveles, desde controles amplios a nivel de red hasta restricciones muy específicas a nivel de aplicaciones. Por ejemplo, una institución financiera podría incluir en la lista blanca solo ciertas direcciones IP que pueden acceder a sus sistemas bancarios, mientras que al mismo tiempo solo permite ejecutar aplicaciones aprobadas en las estaciones de trabajo de los empleados. Este enfoque en capas crea múltiples barreras de seguridad que deben cumplirse antes de conceder el acceso. El sistema mantiene registros detallados de todos los intentos de acceso, tanto exitosos como denegados, proporcionando a los administradores de seguridad una visibilidad completa sobre quién accede, a qué y cuándo.

La distinción entre la lista blanca y la lista negra representa una diferencia filosófica fundamental en los enfoques de seguridad, cada uno con ventajas y limitaciones distintas. La lista blanca opera sobre el principio de aprobación explícita—solo las entidades preaprobadas obtienen acceso, y todo lo demás se deniega automáticamente. Esto crea una postura de seguridad altamente restrictiva que reduce significativamente la superficie de ataque. La lista negra, en cambio, opera sobre el principio de negación explícita: las amenazas conocidas se bloquean, pero todo lo demás se permite por defecto. Este enfoque reactivo es más fácil de implementar al principio, pero deja a las organizaciones vulnerables ante amenazas desconocidas o emergentes.

| Aspecto | Lista blanca | Lista negra |

|---|---|---|

| Comportamiento por defecto | Bloquear todo salvo aprobación explícita | Permitir todo salvo bloqueo explícito |

| Modelo de seguridad | Denegación por defecto (proactivo) | Permitir por defecto (reactivo) |

| Superficie de ataque | Significativamente más pequeña y controlada | Más grande y expuesta a nuevas amenazas |

| Requisitos de mantenimiento | Requiere actualizaciones y adiciones proactivas | Requiere actualizaciones reactivas según surjan amenazas |

| Protección contra ataques de día cero | Muy efectiva—las amenazas desconocidas se bloquean | Ineficaz—los exploits de día cero eluden las defensas |

| Experiencia del usuario | Más restrictiva, puede requerir aprobaciones | Más flexible, menos restricciones de acceso |

| Complejidad de implementación | Mayor complejidad inicial y gestión continua | Menor complejidad inicial pero gestión reactiva |

| Falsos positivos | Mayor riesgo de bloquear accesos legítimos | Menor riesgo de bloquear accesos legítimos |

El panorama de seguridad ha favorecido cada vez más los enfoques de lista blanca, especialmente para organizaciones que manejan datos sensibles o que operan en entornos de alto riesgo. Instituciones financieras, proveedores de salud y agencias gubernamentales han adoptado la lista blanca como parte central de su infraestructura de seguridad porque la naturaleza proactiva del enfoque se alinea con su necesidad de un control absoluto sobre el acceso a los sistemas. Sin embargo, las estrategias de seguridad más efectivas combinan ambos enfoques—utilizando listas blancas para sistemas críticos y recursos sensibles, mientras mantienen la capacidad de listas negras para la protección general de la red y la integración de inteligencia de amenazas.

Las organizaciones implementan listas blancas en diversos dominios, cada uno adaptado a requisitos de seguridad y contextos operativos específicos. La lista blanca de aplicaciones restringe qué programas de software pueden ejecutarse en endpoints y servidores, evitando que aplicaciones no autorizadas o maliciosas se ejecuten sin importar cómo lleguen al sistema. Esto resulta especialmente eficaz contra ransomware, troyanos y otro malware que intenta ejecutarse en sistemas comprometidos. La lista blanca de correo electrónico garantiza que los mensajes de remitentes de confianza pasen los filtros de spam y lleguen a la bandeja de entrada de los destinatarios, mientras que bloquea simultáneamente los correos de fuentes desconocidas o no confiables. Este enfoque es crucial para organizaciones que dependen del correo electrónico para comunicaciones clave y para los especialistas en email marketing que buscan mejorar las tasas de entrega.

La lista blanca de direcciones IP restringe el acceso a la red solo a direcciones IP aprobadas, siendo invaluable para proteger sistemas de acceso remoto, APIs y bases de datos sensibles. Las organizaciones usan la lista blanca de IP para garantizar que solo los empleados que se conectan desde redes corporativas o VPNs aprobadas puedan acceder a los sistemas internos. La lista blanca de URLs limita el acceso web solo a sitios y dominios preaprobados, ayudando a las organizaciones a aplicar políticas de uso aceptable y prevenir el acceso a contenido malicioso o inapropiado. La lista blanca de dispositivos restringe qué dispositivos físicos pueden conectarse a las redes corporativas, asegurando que solo computadoras, smartphones y tablets aprobados puedan acceder a los recursos empresariales. Este enfoque ha cobrado creciente importancia a medida que las organizaciones adoptan políticas BYOD (traiga su propio dispositivo) y necesitan mantener el control sobre el acceso a la red.

Implementar exitosamente listas blancas requiere una planificación cuidadosa, ejecución meticulosa y mantenimiento continuo para seguir siendo efectivo a medida que evolucionan las necesidades de la organización. El primer paso crítico involucra realizar un inventario exhaustivo de todas las aplicaciones, usuarios, direcciones IP y recursos legítimos que requieren acceso a los sistemas protegidos. Esta evaluación inicial debe documentar no solo qué necesita acceso, sino también por qué lo necesita y quién debe ser responsable de mantener ese acceso. Las organizaciones deben comenzar con un programa piloto en un conjunto limitado de sistemas o usuarios para identificar posibles problemas antes de un despliegue a nivel empresarial. Este enfoque por fases permite que los equipos de seguridad perfeccionen sus políticas de listas blancas y aborden desafíos operativos sin interrumpir toda la organización.

La documentación y categorización de las entidades incluidas en la lista blanca resultan esenciales para el éxito a largo plazo. Cada entrada debe incluir metadatos claros sobre qué está aprobado, quién lo aprobó, cuándo se aprobó y la justificación de negocio para la aprobación. Esta documentación es invaluable durante auditorías de seguridad, revisiones de cumplimiento y al solucionar problemas de acceso. Auditorías regulares—idealmente trimestrales o semestrales—deben revisar la lista blanca para identificar y eliminar entradas obsoletas, verificar que todas las entradas sigan siendo necesarias y asegurar que nuevas aplicaciones o usuarios hayan sido correctamente añadidos. Las organizaciones deben establecer políticas claras para solicitar adiciones a la lista blanca, incluyendo flujos de aprobación que equilibren los requisitos de seguridad con la eficiencia operativa. Sin una adecuada gobernanza, las listas blancas pueden volverse demasiado restrictivas (bloqueando accesos legítimos) o demasiado permisivas (perdiendo su propósito de seguridad).

Para plataformas de marketing de afiliados como PostAffiliatePro, la lista blanca juega un papel crucial en el mantenimiento de la seguridad de la red y en garantizar que solo socios y afiliados legítimos puedan acceder al sistema. Las redes de afiliados deben equilibrar la necesidad de accesibilidad para los socios con el requisito de prevenir accesos no autorizados y actividades fraudulentas. PostAffiliatePro implementa sofisticados mecanismos de listas blancas que permiten a los administradores de red controlar qué afiliados, comerciantes e integraciones de terceros pueden acceder a funciones y datos específicos. Este control granular asegura que los socios solo puedan acceder a la información y funcionalidades relevantes para su rol dentro de la red.

La lista blanca de IP cobra particular importancia en el contexto del marketing de afiliados, donde los socios pueden acceder a la plataforma desde diversas ubicaciones y dispositivos. PostAffiliatePro permite a los administradores incluir en la lista blanca direcciones IP o rangos de IP específicos para operaciones críticas como el acceso a la API, asegurando que solo sistemas autorizados puedan interactuar programáticamente con la plataforma. La lista blanca de correo electrónico ayuda a garantizar que notificaciones importantes, confirmaciones de pago e informes de desempeño lleguen a la bandeja de entrada de los socios sin ser filtrados como spam. La lista blanca de aplicaciones protege la propia plataforma al asegurar que solo integraciones y plugins aprobados puedan interactuar con el sistema principal, evitando que aplicaciones maliciosas o no autorizadas comprometan la red. Este enfoque de listas blancas en múltiples capas hace que PostAffiliatePro sea significativamente más seguro que otras soluciones de software de afiliados que dependen de mecanismos de control de acceso menos sofisticados.

A pesar de sus importantes ventajas de seguridad, la lista blanca presenta desafíos operativos que las organizaciones deben gestionar cuidadosamente. El mayor desafío reside en mantener listas blancas precisas y actualizadas a medida que evolucionan las necesidades de la organización. Actualizaciones de software, nuevas aplicaciones, cambios de empleados y requisitos de negocio cambiantes requieren modificaciones regulares en la lista blanca. No mantener las listas blancas al día puede causar que usuarios y aplicaciones legítimos sean bloqueados, provocando interrupciones operativas y frustración. Esta carga de mantenimiento requiere recursos dedicados, ya sea mediante personal interno de TI o servicios de soporte del proveedor, representando un costo operativo continuo que las organizaciones deben presupuestar y planificar.

El riesgo de falsos negativos—bloquear accesos legítimos debido a omisiones o errores de configuración en la lista blanca—puede afectar significativamente la productividad y satisfacción de los usuarios. Cuando los empleados no pueden acceder a aplicaciones o sistemas necesarios porque no están en la lista blanca, pueden intentar eludir los controles de seguridad o solicitar procedimientos de acceso de emergencia que omitan los protocolos normales. Esto genera riesgos de seguridad e ineficiencias operativas. Además, la lista blanca puede ser eludida por atacantes sofisticados que comprometen aplicaciones o sistemas incluidos, utilizándolos como puntos de entrada para acceder a otros recursos. Por ello, las organizaciones deben combinar la lista blanca con medidas de seguridad adicionales como autenticación multifactor, análisis de comportamiento y monitoreo continuo para detectar y responder a entidades comprometidas.

La lista blanca nunca debe implementarse como una solución de seguridad aislada, sino como parte de una estrategia de seguridad integral y en capas. Las organizaciones deben combinar la lista blanca con medidas de seguridad complementarias como firewalls, sistemas de detección de intrusos, plataformas de protección de endpoints y soluciones SIEM (gestión de información y eventos de seguridad). Este enfoque de defensa en profundidad garantiza que, incluso si una capa de seguridad se ve comprometida, existan otras para proteger los activos críticos. Los marcos de seguridad modernos incorporan cada vez más la lista blanca en arquitecturas de Confianza Cero (Zero Trust), donde cada solicitud de acceso se verifica independientemente de si proviene del interior o exterior del perímetro de la red.

La integración de la lista blanca con inteligencia avanzada de amenazas y capacidades de análisis de comportamiento mejora significativamente su eficacia. En lugar de depender únicamente de listas blancas estáticas, las organizaciones pueden implementar listas blancas dinámicas que ajustan los permisos de acceso según evaluaciones de riesgo en tiempo real, patrones de comportamiento de los usuarios y fuentes de inteligencia de amenazas. Este enfoque mantiene los beneficios de seguridad de la lista blanca mientras ofrece mayor flexibilidad y reduce los falsos negativos. PostAffiliatePro ejemplifica este enfoque moderno combinando capacidades tradicionales de lista blanca con monitoreo y análisis avanzados, permitiendo a los administradores de redes de afiliados mantener una postura de seguridad sólida mientras apoyan actividades legítimas de socios y el crecimiento del negocio.

¿Qué sucede cuando me incluyen en una lista blanca? Una vez que está en la lista blanca, los sistemas de seguridad lo reconocen como una entidad aprobada y le otorgan acceso a los recursos especificados sin verificaciones o demoras adicionales. Ya no será bloqueado, filtrado o marcado como sospechoso por el sistema de seguridad. Esto agiliza su experiencia mientras se mantiene la seguridad de la organización.

¿Se puede hackear o eludir la lista blanca? Aunque la lista blanca en sí es un mecanismo seguro, puede ser comprometida si los atacantes logran controlar sistemas o aplicaciones incluidos en la lista. Por eso, las organizaciones combinan la lista blanca con medidas adicionales como autenticación multifactor, monitoreo de comportamiento y sistemas de detección de amenazas. Auditorías y actualizaciones regulares ayudan a prevenir la explotación de entradas obsoletas o mal configuradas.

¿Cuánto tiempo tarda en incluirme en una lista blanca? El plazo depende del proceso de aprobación y las políticas de la organización. Algunas organizaciones cuentan con procedimientos automatizados que completan la inclusión en minutos, mientras que otras requieren revisión y aprobación manual que puede tomar días o semanas. PostAffiliatePro ofrece procesos ágiles de lista blanca que equilibran los requisitos de seguridad con la eficiencia operativa.

¿La lista blanca es adecuada para pequeñas empresas? Sí, la lista blanca es beneficiosa para organizaciones de todos los tamaños. Las pequeñas empresas pueden implementar listas blancas en sistemas y aplicaciones críticos sin requerir grandes recursos. Empezar con la lista blanca de aplicaciones en servidores clave o la de correo electrónico para comunicaciones importantes proporciona grandes beneficios de seguridad incluso con poco personal de TI.

Proteja su programa de afiliados con avanzadas capacidades de listas blancas y completas funciones de seguridad. PostAffiliatePro proporciona un control de acceso de nivel empresarial para garantizar que solo socios y afiliados de confianza puedan acceder a su red.

Descubre cómo funcionan las listas blancas de correo electrónico, por qué son esenciales para la entregabilidad, y cómo añadir remitentes a la lista blanca en G...

Descubre qué significa incluir en la lista blanca un correo electrónico y cómo funciona en Gmail, Outlook, Yahoo y otras plataformas. Conoce las mejores práctic...

Descubre cómo la inclusión en listas blancas en marketing ayuda a optimizar campañas permitiendo solo fuentes de tráfico seleccionadas y de alta calidad, mejora...